PG Software, distributeur historique des solutions ManageEngine en France, depuis 2004

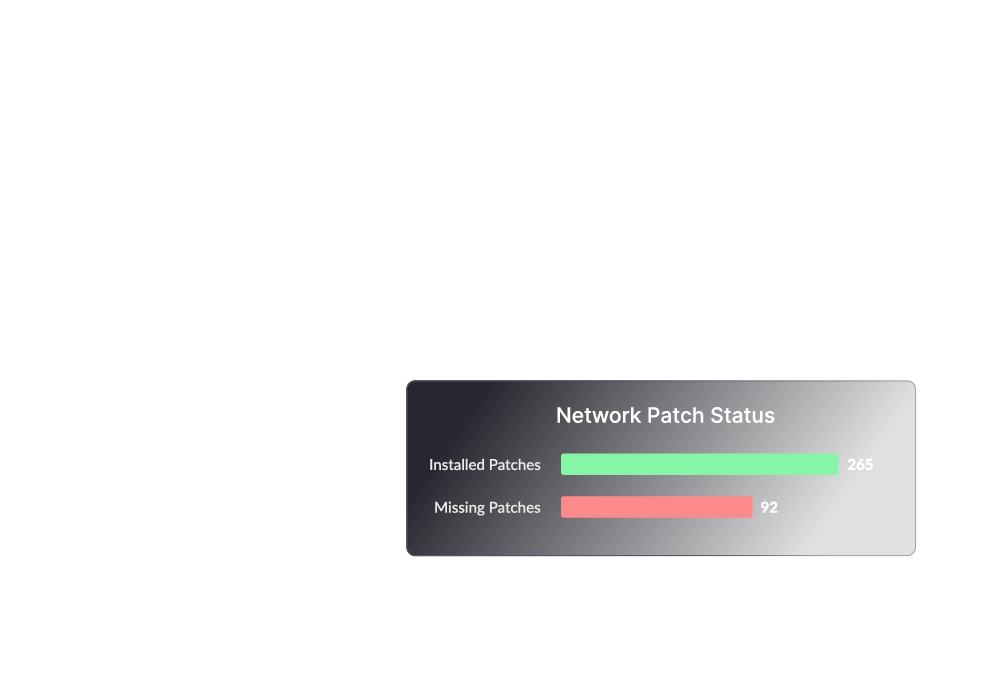

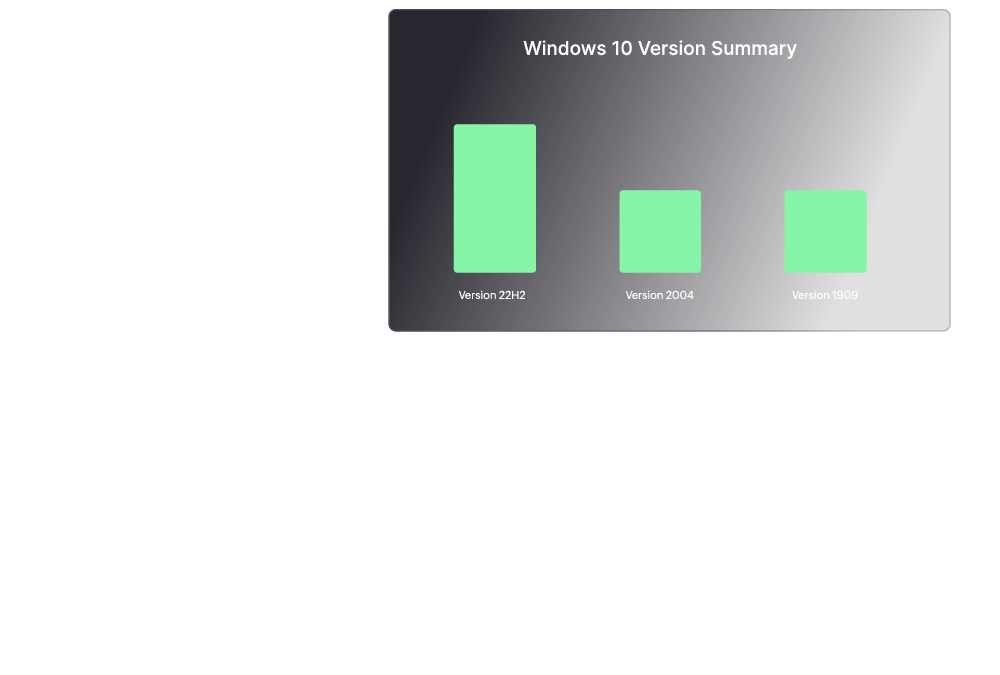

Déploiement automatisé des correctifs

Sécuriser votre réseau en automatisant le déploiement des correctifs pour Windows, Mac, Linux et les applications tierces.

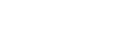

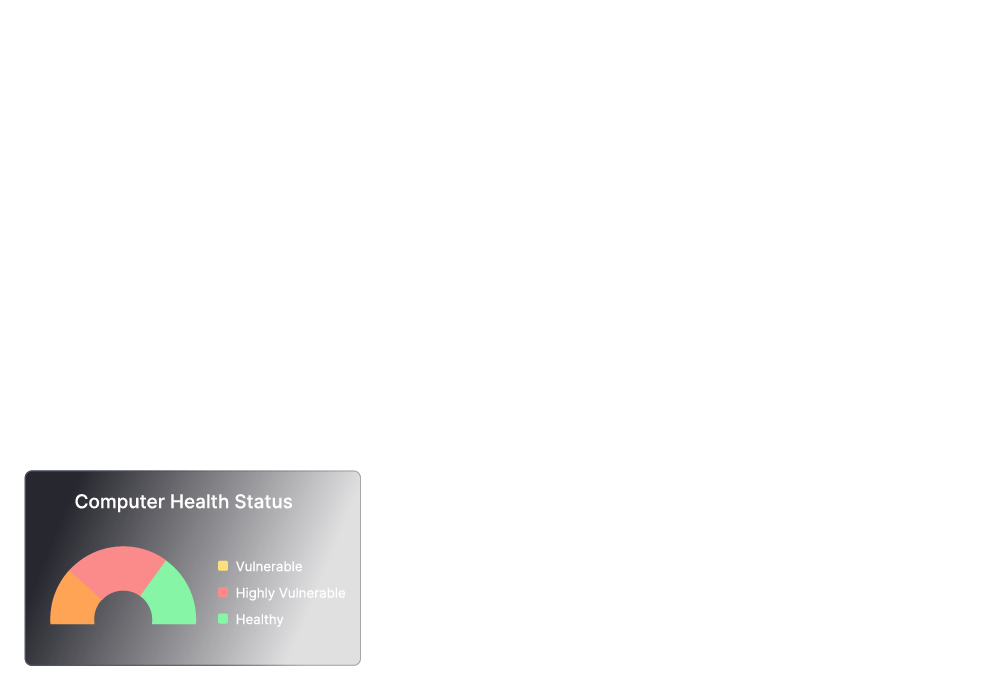

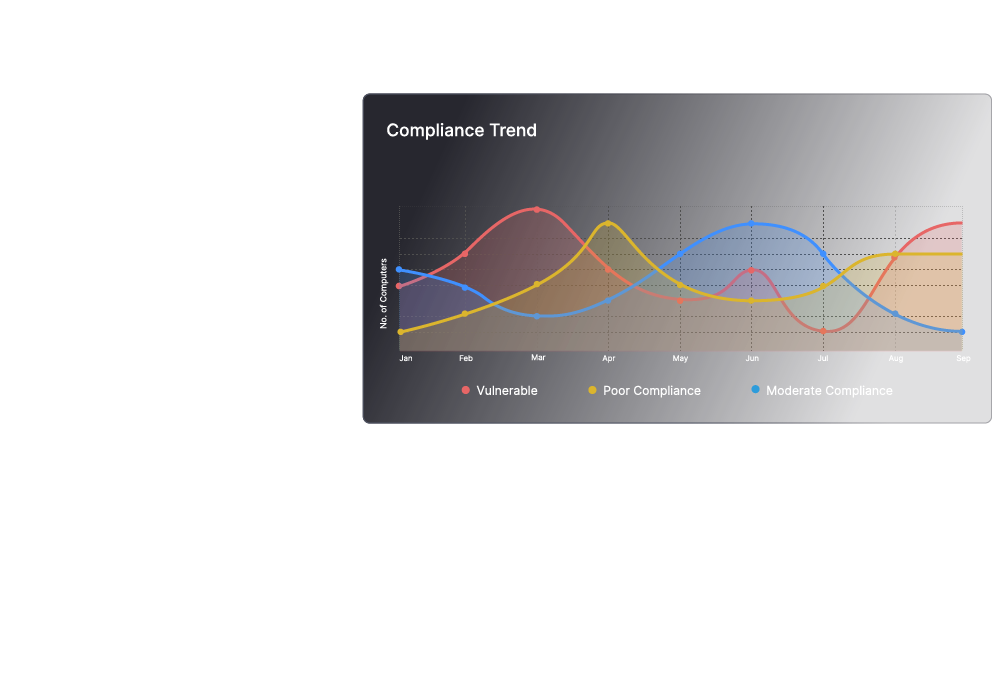

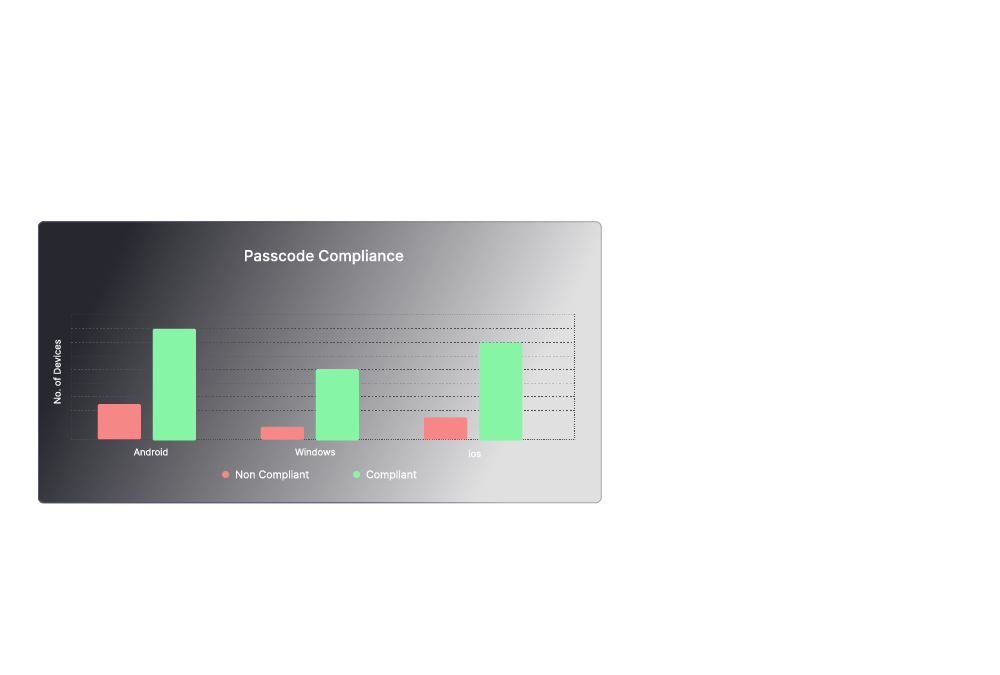

En savoir plusDétection et remédiation des menaces

Détecter les vulnérabilités et y remédier en permanence. Auditer et maintenir vos systèmes en conformité avec plus de 75 critères CIS.

Protection contre les ransomwares

Découvrir les causes profondes des attaques par ransomware tout en apportant une réponse immédiate en cas d'incident et en prévenant les attaques futures.

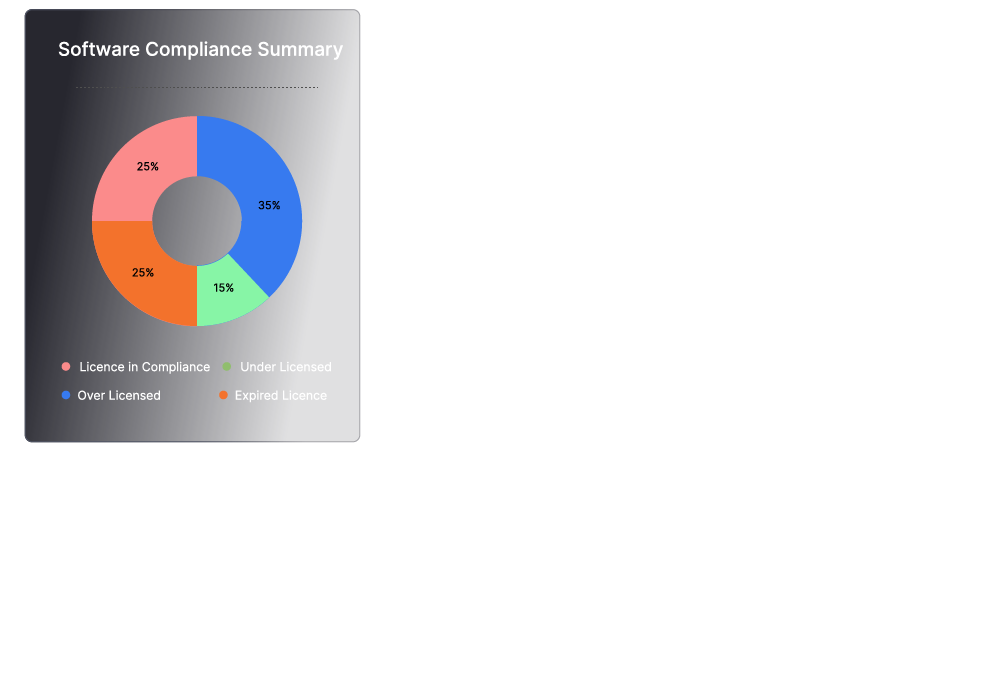

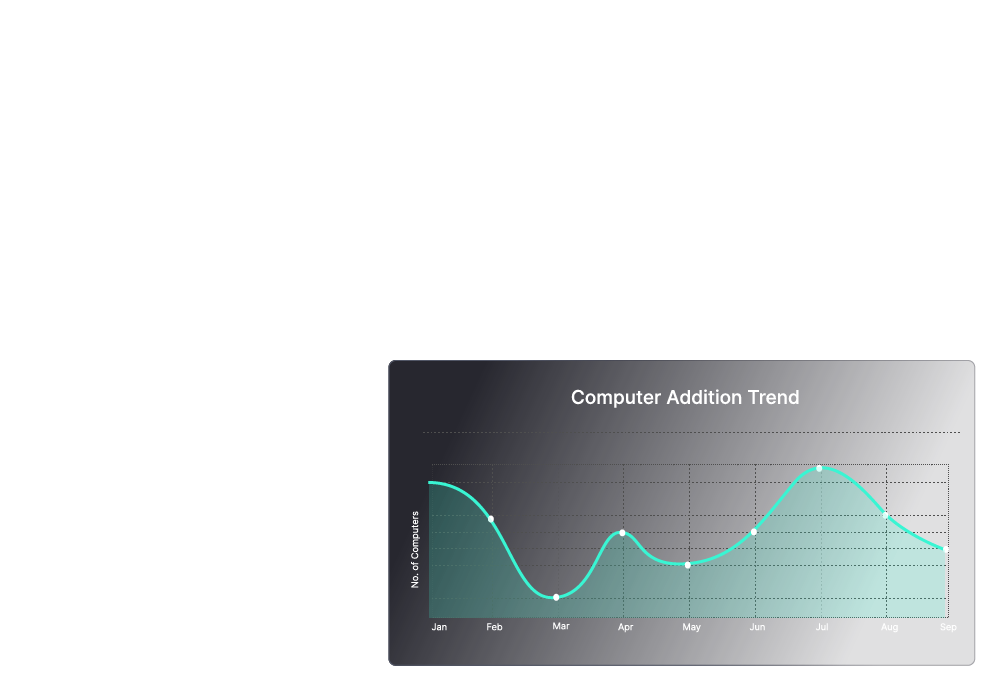

Gestion des assets IT

Gérer les assets logiciels et matériels ainsi que le suivi des licences et des garanties. Surveiller l'utilisation des logiciels et être informé des changements de matériel 24/24.

En savoir plusRestriction des périphériques non autorisés

Réglementer et restreindre les périphériques errants dans votre entreprise, et surveiller de près les transferts de fichiers à l'intérieur et à l'extérieur de votre réseau.

Prévention contre les fuites de données

Protéger les données critiques de votre entreprise contre la divulgation et le vol en tirant parti de stratégies avancées de prévention contre les fuites de données.

Création et déploiement d'images OS

Créer et déployer automatiquement des images OS sur des ordinateurs Windows, tout en installant les pilotes et les applications nécessaires.

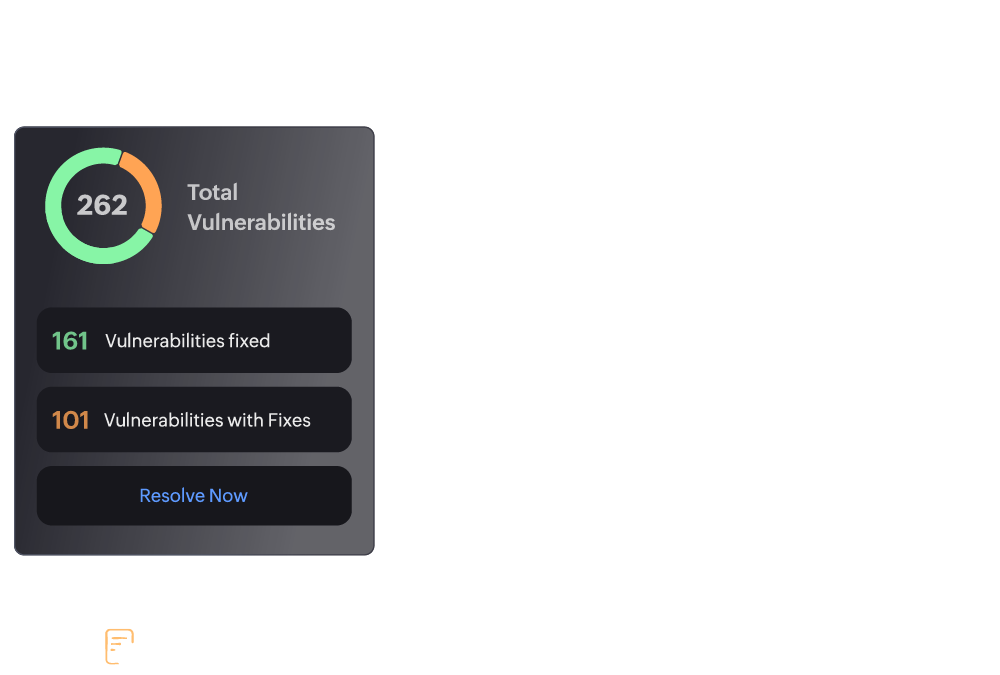

Gestion et distribution des applications

Déployer des logiciels sur tous les terminaux de votre réseau en quelques clics. Bloquer ou autoriser des applications grâce à un filtrage basé sur des règles.

En savoir plusGestion des privilèges des terminaux

Atténuer les menaces d'initiés et les failles de sécurité en gérant les privilèges, en surveillant les applications et en contrôlant les données sensibles au niveau des terminaux.

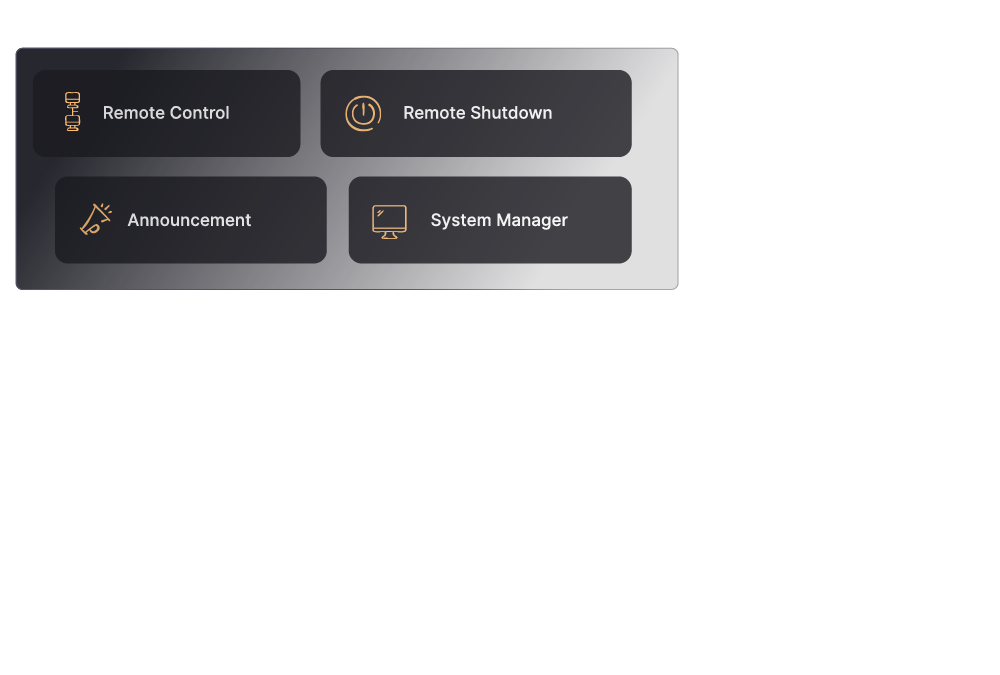

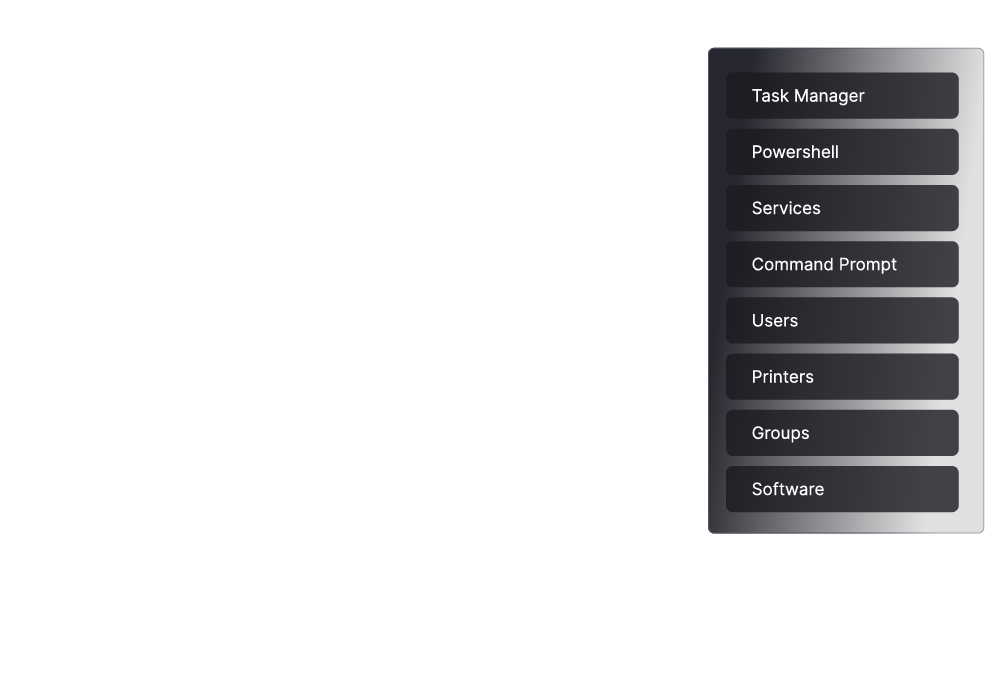

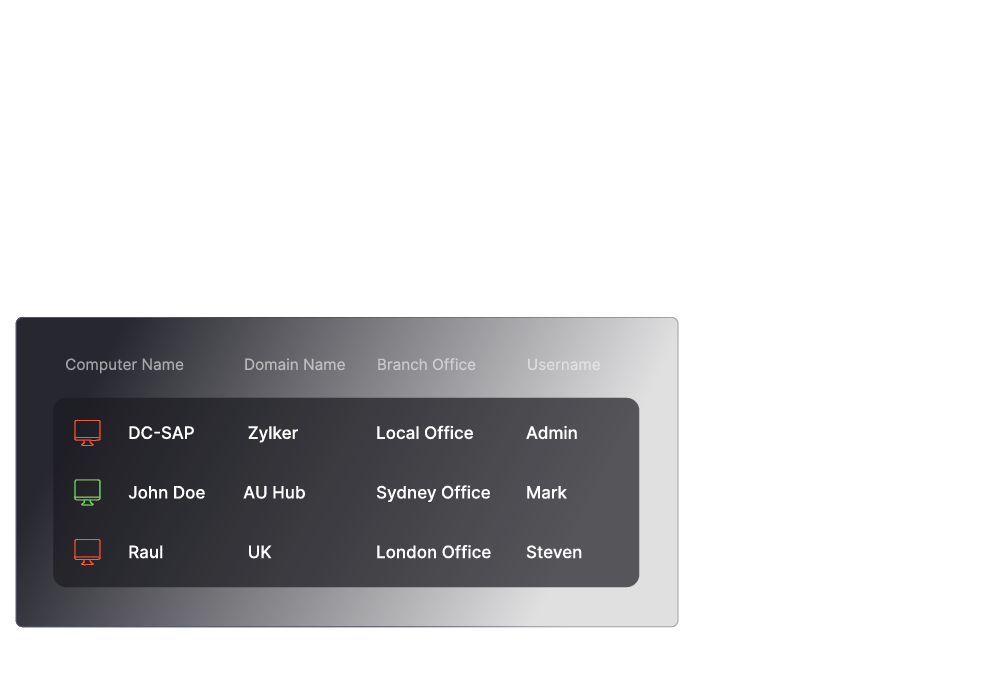

Dépannage à distance avancé

Se connecter à distance avec les utilisateurs finaux et résoudre leurs problèmes en temps réele.

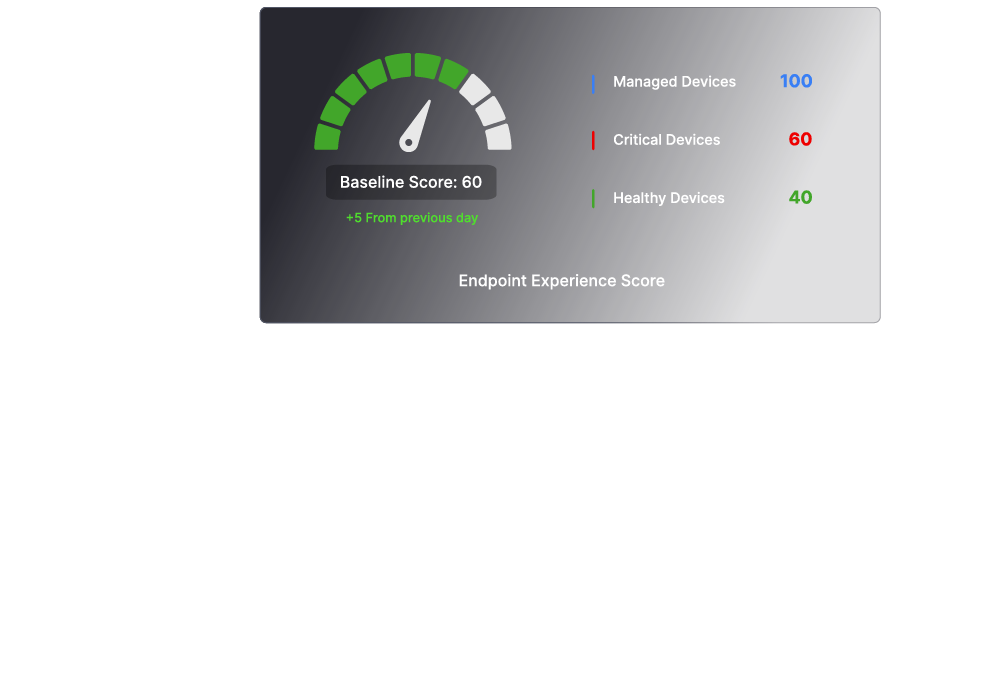

Gestion des configurations

Gérer les configurations des terminaux pour se conformer aux stratégies et aux pratiques de l'industrie tout en établissant des bases de sécurité au niveau de l'entreprise.

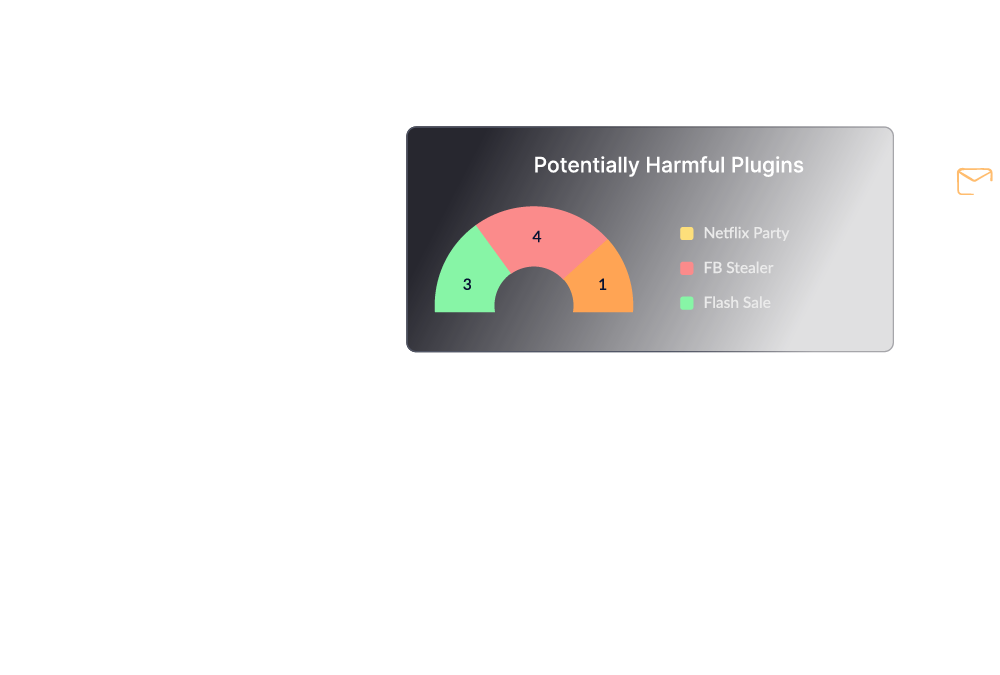

Sécurité des navigateurs

Contrôler et appliquer les mesures de sécurité sur les navigateurs utilisés dans votre entreprise.