PG Software, distributeur historique des solutions ManageEngine en France, depuis 2004

Solution unifiée pour

Active Directory

Prenez le contrôle de votre écosystème Windows en surveillant de manière proactive les changements cruciaux sur les différentes plateformes avec ADAudit Plus.

Planifier une démo personnalisée-

Active Directory

Suivez en continu les changements critiques de l'Active Directory (AD).

-

Entra ID (Azure AD)

Améliorez la sécurité cloud grâce à des pistes d'audit détaillées.

-

Serveurs de fichiers

Sécurisez les fichiers et dossiers sur les serveurs et périphériques NAS.

-

Serveurs Windows

Gardez le contrôle sur toutes les activités de vos serveurs Windows.

-

Postes de travail

Surveillez les connexions, limitez les risques et mesurez la productivité.

10 fonctionnalités qui font d'ADAudit Plus une solution d'audit IT unique

Analyse des verrouillages de comptes

Recevez des alertes sur les verrouillages et analysez la raison en recherchant la source de l'échec de l'authentification.

Notification des changements en temps réel

Soyez instantanément alerté sur qui a effectué quel changement, quand et où dans votre environnement Windows Server.

Surveillance des modifications de fichiers

Auditez les accès aux fichiers, changements d'autorisation, et plus encore sur les serveurs de fichiers Windows, NetApp, EMC, Synology, Hitachi, Huawei et Amazon FSx for Windows.

Surveillance des connexions Windows

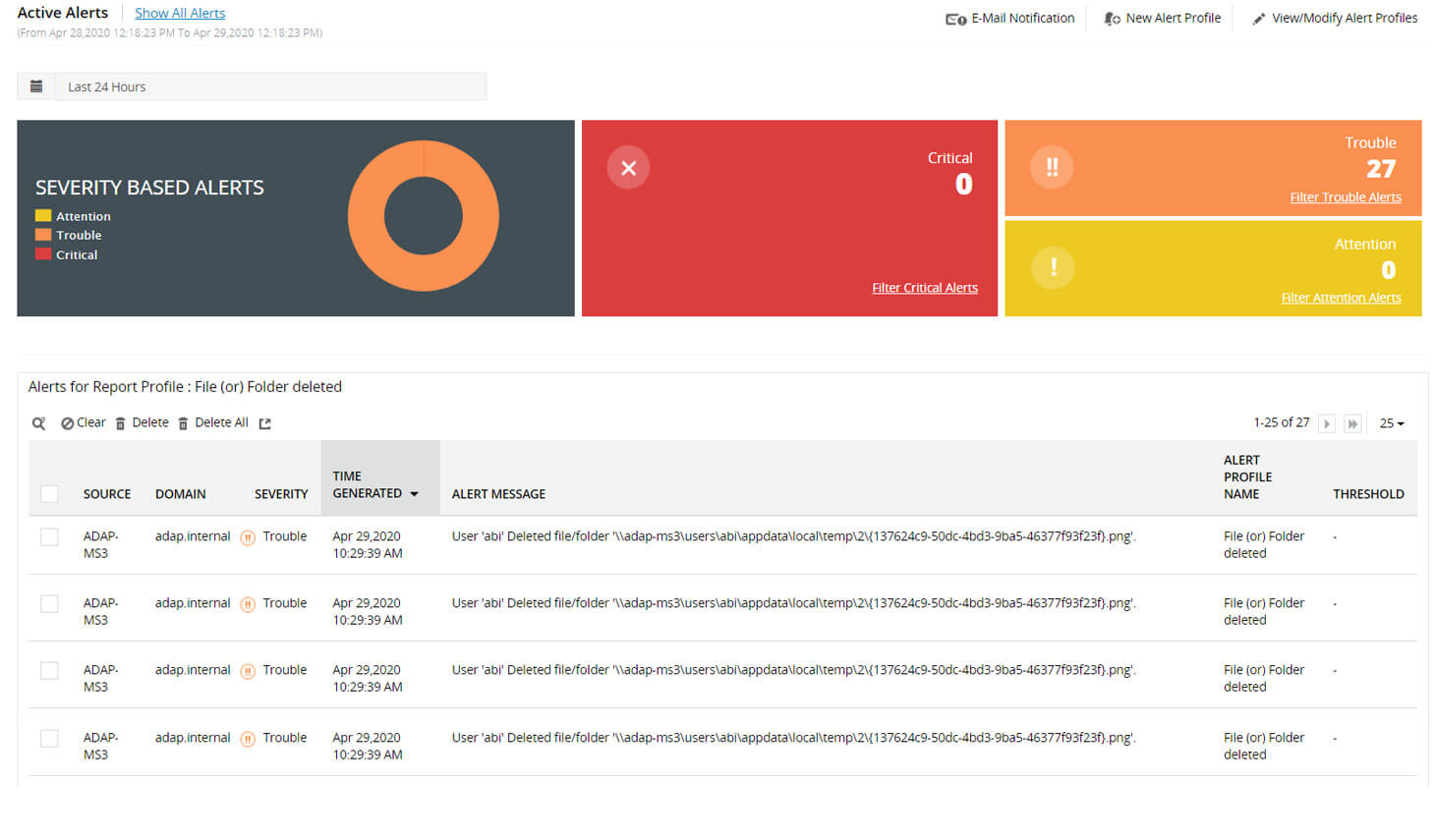

Suivez en permanence l'activité de connexion des utilisateurs et vérifiez tout, des échecs de connexion à l'historique des connexions.

Audit de sécurité et conformité

Tirez parti de l'analyse du comportement des utilisateurs (UBA) et des alertes instantanées pour atténuer les menaces. Obtenez des rapports d'audit prêts pour le RGPD et d'autres mandats IT.

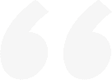

- Détectez les activités critiques grâce à des alertes instantanées

- Réussissez vos audits de conformité grâce à plus de 250 rapports intégrés

- Simplifiez la détection des menaces internes avec l'UBA

Simplifier l'audit, démontrer la conformité

et détecter les menaces en quelques clics

Soyez informé instantanément par e-mail et SMS des activités critiques telles que les suppressions de fichiers.

Définissez des seuils basés sur le volume, temps et d'autres critères pour repérer les activités suspectes telles que l'accès massif aux fichiers.

Vous pouvez également exécuter des scripts pour automatiser les actions de réponse, comme l'arrêt d'un appareil ou la désactivation d'un compte.

Conservez une piste d'audit complète des activités, y compris celles qui ont échoué, comme les échecs de connexion.

Vous pouvez également automatiser la génération et livraison de rapports afin de passer facilement les audits de conformité.

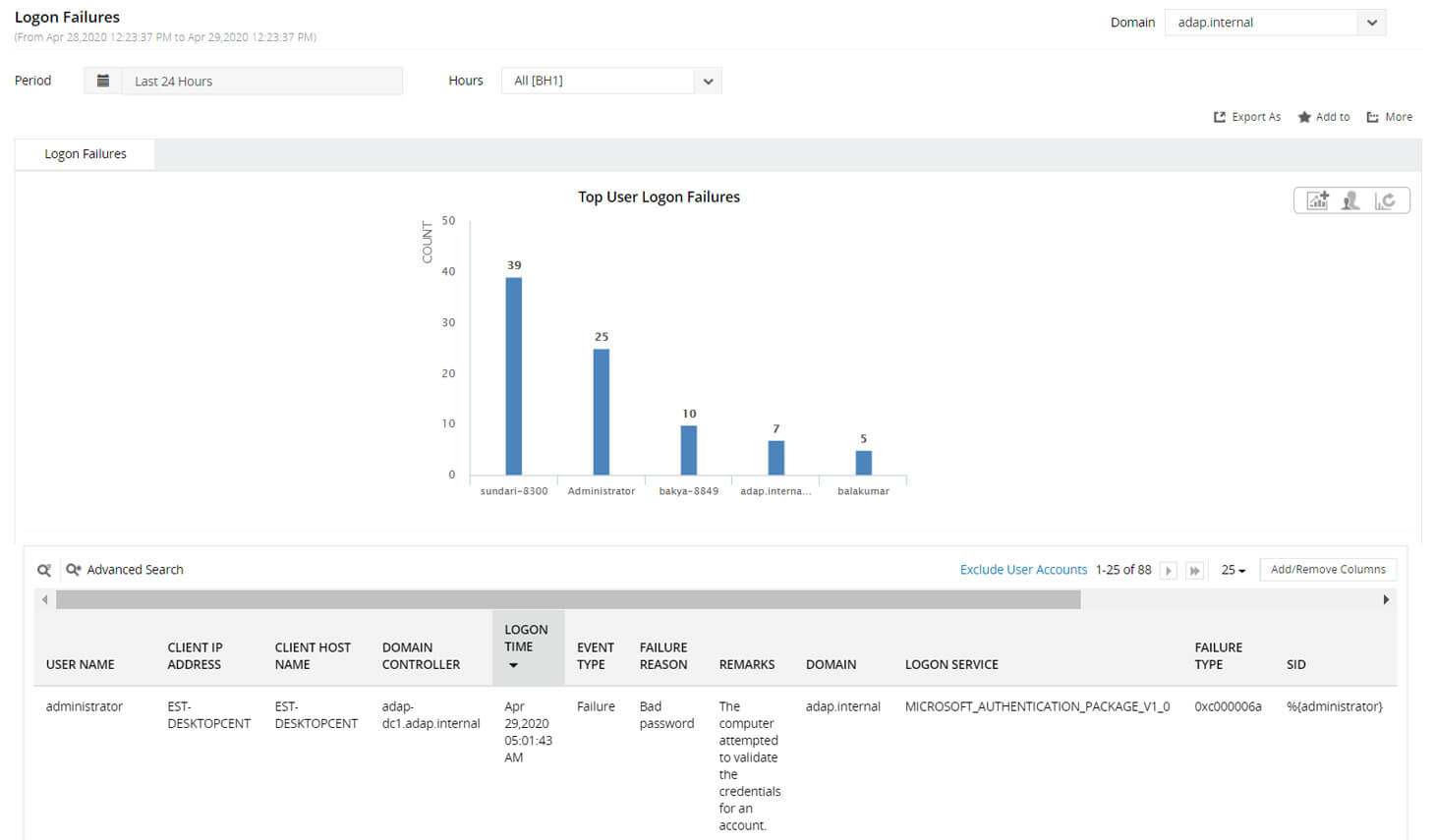

Tirez parti de l'UBA pour établir des modèles d'activité et repérer des anomalies subtiles telles qu'un volume inhabituel d'activités des utilisateurs privilégiés.

Analysez les détails de chaque activité anormale détectée.

Pourquoi les entreprises choisissent ADAudit Plus

Nous sommes ravis d'être reconnus par Gartner Peer Insights Customers’ Choice for Security Incident & Event Management (SIEM) pour la troisième année consécutive.

ADAudit Plus fait l'objet d'une licence par serveur et

est disponible dans les éditions suivantes

Édition standard

- Toutes les fonctionnalités de l'édition gratuite plus :

- Rapports et alertes sur les données du journal des événements collectées à partir de ces composants sous licence :

- Contrôleurs de domaine

- Tenants Azure AD

- Serveurs Windows

- Postes de travail

- Serveurs de fichiers Windows

- Périphériques NAS

Édition professionnelle

- Toutes les fonctionnalités de l'édition standard plus :

- Analyse du verrouillage des comptes

- Audit des changements d'autorisations AD

- Suivi des modifications des paramètres GPO

- Audit des modifications des schémas DNS et AD

- Anciennes et nouvelles valeurs des changements d'attributs d'objets AD

- Prise en charge de la base de données MS SQL

- Et bien plus encore

-

Édition gratuite

N'expire jamais - Audit et collecte de données sur 25 postes de travail

- Génération de rapports à partir des données de logs collectées lors de l'évaluation

- Essayer maintenant

Derniers blogs

- Le Patch Tuesday de janvier 2025 propose des correctifs pour 159 vulnérabilités, dont 8 zero-days.

- Le Patch Tuesday de décembre 2024 apporte des correctifs pour 72 vulnérabilités, dont 1 zero-day

- Le Patch Tuesday de novembre 2024 propose des correctifs pour 89 vulnérabilités, dont 4 zero day.

- Le Patch Tuesday d'octobre 2024 contient des correctifs pour 117 vulnérabilités, dont 5 zero-days.

Dernières mises à jour

- Endpoint Central Cloud - Nouvelle version

- AssetExplorer : Nouvelle version 7750

- ADSelfService Plus : Nouvelle version 6520

- ADManager Plus : Nouvelle version 8030

- ServiceDesk Plus : Nouvelle version 15140

- Vulnerability Manager Plus - Nouvelle version 11.4.2540.01

- SupportCenter Plus : Nouvelle version 14950

- Endpoint Central - 11.4.2518.01 à 11.4.2528.19 - Octobre, Novembre & Décembre