Une solution de sécurité globale avec EventLog Analyzer

Pour se protéger des attaques, il est essentiel pour une entreprise de déployer différentes solutions de sécurité telles que des scans de vulnérabilité, des outils de protection des terminaux, des dispositifs de sécurité périphériques etc... Avec le nombre important d'alertes de sécurité générées chaque jour par tous ces dispositifs, les administrateurs de sécurité sont rapidement dépassés. De plus, le volume conséquent de "faux positifs" rend le jugement des administrateurs de sécurité plus difficile.

Malgré le déploiement d'un grand nombre de solutions de sécurité, les entreprises subissent encore les attaques de logiciels malveillants. Il n’est pas rare de voir de grandes et petites entreprises subir des fuites de données en dépit de leurs systèmes de défense en profondeur. Le problème ici est le manque de compréhension du contexte des informations de sécurité nécessaire pour distinguer une menace réelle d’un "faux positif". Une manière intelligente de résoudre ce problème consiste à déployer une solution de sécurité qui peut consolider les informations de tous les outils de sécurité pour fournir une vue globale des événements se produisant sur le réseau.

Comprendre les données de sécurité et enrichir le contexte des informations

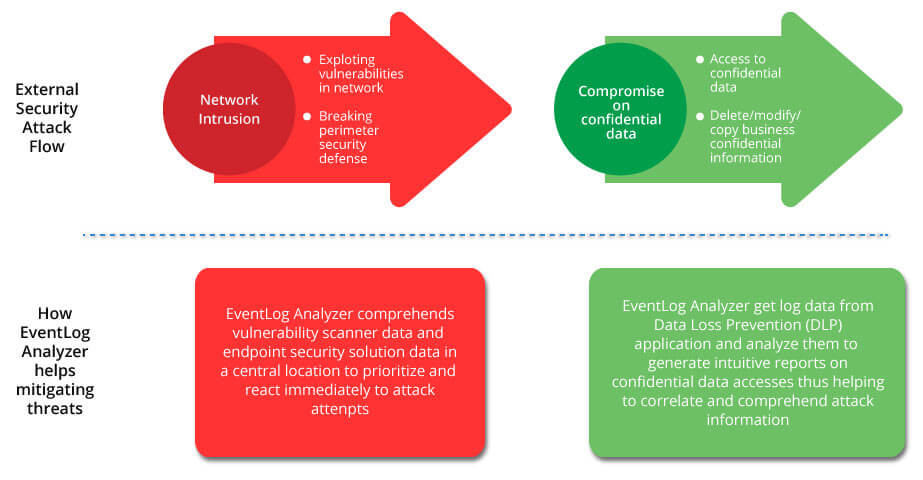

Les pirates essaient souvent de s’introduire dans un réseau en exploitant les failles des systèmes. Cependant, la première étape de chaque attaque de sécurité consiste à briser les systèmes de défense en périphérie. Par conséquent, pour lutter de manière efficace contre les attaques provenant de l’extérieur, il devient essentiel pour les administrateurs de sécurité d’améliorer l’analyse de leurs vulnérabilités et des données de sécurité.

EventLog Analyzer aide les administrateurs de sécurité à obtenir une vue d'ensemble de toutes les informations de sécurité au sein d’un seul tableau de bord par agrégation des données provenant de différents outils de sécurité tels que les scanners de vulnérabilité et les solutions de DLP (Data Loss Prevention) et de sécurité des terminaux.

Support des scanners de vulnérabilité : EventLog Analyzer prend en charge les données provenant de scanners de vulnérabilité tels que Nessus, Qualys, OpenVas et NMAP. La solution fournit des rapports préconfigurés sur les ports les plus vulnérables, les protocoles, les hôtes, les vulnérabilités et les services exploitables. Ils aident les administrateurs de sécurité à comprendre et corriger les failles de sécurité. La solution génère également des rapports prédéfinis pour les vulnérabilités potentielles et confirmées afin de hiérarchiser les incidents de sécurité.

Support des scanners de vulnérabilité : EventLog Analyzer prend en charge les données provenant de scanners de vulnérabilité tels que Nessus, Qualys, OpenVas et NMAP. La solution fournit des rapports préconfigurés sur les ports les plus vulnérables, les protocoles, les hôtes, les vulnérabilités et les services exploitables. Ils aident les administrateurs de sécurité à comprendre et corriger les failles de sécurité. La solution génère également des rapports prédéfinis pour les vulnérabilités potentielles et confirmées afin de hiérarchiser les incidents de sécurité.

Support des applications de threat intelligence : EventLog Analyzer consolide les informations de sécurité provenant d'applications de threat intelligence telles que FireEye et Symantec Endpoint Protection, au sein d’un référentiel central. Ce dernier comprend des informations de l'application FireEye et génère des rapports sur les attaques, les adresses IP cible, les ports cible, les sévérités et les IP source les plus utilisés lors d’attaques afin de vous aider à évaluer ou à prédire les attaques externes et de mettre en place des mesures de sécurité à la volée. La solution fournit également des rapports graphiques basés sur les données de sécurité de l'application Symantec, qui donnent un meilleur aperçu sur les tentatives d'attaque possibles. Ces rapports peuvent également aider à effectuer une analyse forensique en profondeur pour trouver la cause d’une violation de la sécurité.

Support des applications de threat intelligence : EventLog Analyzer consolide les informations de sécurité provenant d'applications de threat intelligence telles que FireEye et Symantec Endpoint Protection, au sein d’un référentiel central. Ce dernier comprend des informations de l'application FireEye et génère des rapports sur les attaques, les adresses IP cible, les ports cible, les sévérités et les IP source les plus utilisés lors d’attaques afin de vous aider à évaluer ou à prédire les attaques externes et de mettre en place des mesures de sécurité à la volée. La solution fournit également des rapports graphiques basés sur les données de sécurité de l'application Symantec, qui donnent un meilleur aperçu sur les tentatives d'attaque possibles. Ces rapports peuvent également aider à effectuer une analyse forensique en profondeur pour trouver la cause d’une violation de la sécurité.

Support des applications de Data Loss Prevention (DLP) : EventLog Analyzer prend désormais en charge les données provenant de l’application Symantec DLP pour assurer l'intégrité des informations métiers confidentielles. La solution interprète les données de l'application Symantec DLP et fournit des informations détaillées sur les principaux émetteurs, destinataires, protocoles utilisés, données cibles, propriétaires de données sous forme de graphique intuitif qui permet de mieux comprendre l'information.

Support des applications de Data Loss Prevention (DLP) : EventLog Analyzer prend désormais en charge les données provenant de l’application Symantec DLP pour assurer l'intégrité des informations métiers confidentielles. La solution interprète les données de l'application Symantec DLP et fournit des informations détaillées sur les principaux émetteurs, destinataires, protocoles utilisés, données cibles, propriétaires de données sous forme de graphique intuitif qui permet de mieux comprendre l'information.