Dans de nombreuses organisations, les utilisateurs créent et déploient des clés SSH en totale autonomie. Etant donné que les accès ne sont ni contrôlés, ni surveillés par les administrateurs, les organisations font face à des menaces de sécurité. Ainsi, il est crucial de mettre en place un mécanisme centralisé pour réguler et contrôler les accès.

Idéalement, les administrateurs devraient créer, déployer et surveiller l'utilisation des clés SSH. Ils doivent définir des autorisations d'accès basées sur les rôles et les responsabilités des utilisateurs et revoir périodiquement qui a accès à quels systèmes. De plus, la politique informatique de l'organisation (concernant le contrôle des accès) doit être appliquée. Inutile de dire qu'effectuer manuellement toutes ces tâches prendra beaucoup de temps et sera souvent source d'erreurs. D'autre part, la mise en œuvre d'un système automatisé simplifiera et sécurisera l'utilisation des clés SSH.

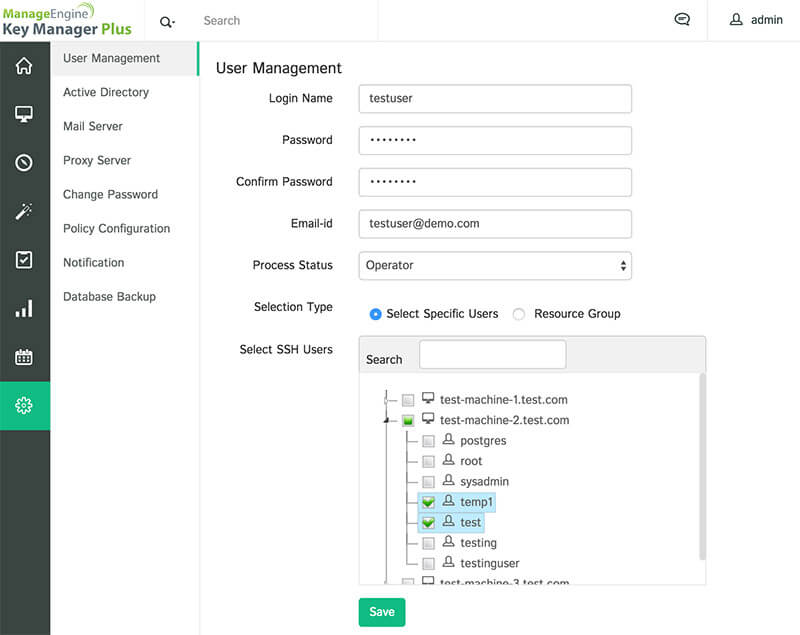

Key Manager Plus centralise et automatise la création et le déploiement de clés ainsi que le contrôle des accès. Il applique des mesures fortes de contrôle des accès et empêche les violations d'accès. Les administrateurs peuvent mettre fin à tout moment à un accès en dissociant les clés de leurs utilisateurs. Les administrateurs peuvent également passer en revue les accès avec une surveillance en temps réel et des rapports.