PG Software, distributeur historique des solutions ManageEngine en France, depuis 2004

- Accueil

-

Active Directory

-

ADManager PlusGestion et reporting sur l'Active Directory, Microsoft 365 et Exchange

-

ADAudit PlusAudit en temps réel des modifications apportées à l'AD et serveurs Windows

-

ADSelfService PlusMots de passe en libre-service, MFA, accès conditionnel et SSO

-

DataSecurity PlusAudit des fichiers et prévention des fuites de données

-

Exchange Reporter PlusReporting, audit et monitoring pour Exchange et Skype

-

RecoveryManager PlusSauvegarde et restauration de l'Active Directory, Microsoft 365 et Exchange

-

SharePoint Manager PlusReporting et audit SharePoint

-

AD360Gestion des identités et accès pour les écosystèmes hybrides

-

Identity360Une plateforme d'identité native dans le cloud qui redéfinit l'IAM du personnel

- M365 Manager PlusGestion, reporting et audit Microsoft 365

- En savoir plus

- Produits gratuits

-

ADManager PlusGestion et reporting sur l'Active Directory, Microsoft 365 et Exchange

- HelpDesk

-

Desktop & Mobile

-

Endpoint CentralGestion des postes de travail

-

Mobile Device Manager PlusGestion des appareils mobiles

-

OS DeployerDéploiement d'OS

-

Patch Manager PlusGestion des correctifs

-

Patch Connect PlusGestion des correctifs tiers SCCM

-

Browser Security PlusSolution de gestion et de sécurité des navigateurs

-

Remote Access PlusSolution d’accès à distance

-

Vulnerability Manager PlusGestion des vulnérabilités d'entreprise

-

Device Control PlusPrévention de la perte de données pour les périphériques

- Application Control PlusDécouverte de logiciels et gestion des privilèges des points d'accès

- En savoir plus

- Produits gratuits

-

Endpoint CentralGestion des postes de travail

-

Monitoring IT

-

OpManagerSolution de supervision réseau

-

NetFlow AnalyzerSurveillance de la bande passante et analyse du trafic

-

Network Configuration ManagerGestion des configurations réseau

-

OpUtilsGestion des adresses IP et des ports de switchs

-

Applications ManagerLogiciel de surveillance des serveurs et des applications

- Site24x7

- En savoir plus

- Produits gratuits

-

OpManagerSolution de supervision réseau

-

Sécurité IT

-

Access Manager PlusUne solution de gestion de session privilégiée

-

EventLog AnalyzerGestion des logs par SIEM

-

Firewall AnalyzerConfiguration des pare-feux et gestion des logs

-

Password Manager ProGestion des mots de passe privilégiés

-

Key Manager PlusGestion des clés SSH et des certificats SSL

-

PAM360Gestion des accès privilégiés

-

Log360Prévention exhaustive des menaces et SIEM

- Browser Security PlusSolution de gestion et de sécurité des navigateurs

- En savoir plus

- Produits gratuits

-

Access Manager PlusUne solution de gestion de session privilégiée

- MSP

- Analytics

- ManageEngine

- Logs & Sécurité

Logs & Sécurité (4)

- Aperçu

- Les éditions

- Fonctionnalités

- Cotation

- Pré-requis

- Télécharger

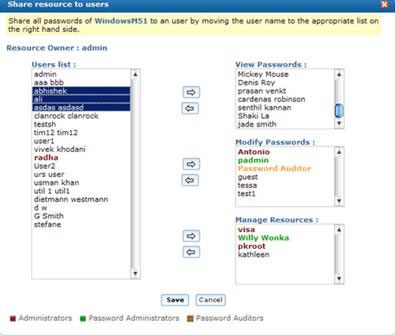

Les éditions Password Manager Pro

Détails des licences

Les licences de Password Manager Pro sont basées sur trois facteurs :

- Nombre d'utilisateurs ayant le rôle administrateur

- Type d'édition - Standard, Premium ou Enterprise

- Nombre de clés (option)

Note:

- Password Manager Pro propose cinq rôles d'utilisateur : administrateur, administrateur de mots de passe, administrateur privilégié, vérificateur de mots de passe et utilisateur de mots de passe. Le terme "administrateur" désigne les administrateurs, les administrateurs de mots de passe et les administrateurs privilégiés. L'octroi de licences limite donc le nombre d'administrateurs dans son ensemble, qui comprend les administrateurs, les administrateurs de mots de passe et les administrateurs privilégiés. Le nombre d'utilisateurs et d'auditeurs de mots de passe n'est pas limité.

- Édition standard - Si vous souhaitez disposer d'un référentiel de mots de passe sécurisé pour stocker vos mots de passe et les partager de manière sélective entre les utilisateurs de l'entreprise, l'édition standard est idéale.

- Premium Edition - Outre le stockage et le partage de vos mots de passe, si vous souhaitez disposer de fonctionnalités de gestion des mots de passe de classe entreprise telles que la synchronisation des mots de passe à distance, les alertes et les notifications de mots de passe, la gestion des mots de passe d'application à application, les rapports, etc, la gestion des mots de passe d'application à application, les rapports, la haute disponibilité et autres, l'édition Premium serait le meilleur choix.

- Enterprise Edition - Si vous avez besoin de plus de fonctionnalités de classe entreprise comme la découverte automatique des comptes privilégiés, la gestion du cycle de vie des clés SSH et des certificats SSL, l'intégration avec les systèmes de billetterie et les solutions SIEM, configuration du serveur de saut, gestion des mots de passe d'application à application, rapports de conformité prêts à l'emploi, serveur SQL / cluster comme base de données dorsale, l'édition Enterprise serait idéale.

- Key Manager Plus Add-on - Si vous avez besoin de fonctions de gestion du cycle de vie des clés SSH et des certificats SSL dans votre environnement, l'add-on Key Manager Plus répondra parfaitement à vos besoins. Key Manager Plus est la solution de gestion des clés et des certificats de ManageEngine. de ManageEngine pour la gestion des clés et des certificats. Les fonctionnalités offertes par ce module complémentaire dans Password Manager Pro comprennent la découverte automatisée de SSH/SSL, la gestion du cycle de vie des paires de clés SSH, la gestion du processus CSR, le déploiement et le suivi des certificats, déploiement et le suivi des certificats, l'analyse des vulnérabilités SSL et les alertes d'expiration des certificats. La licence du module complémentaire est basée sur le nombre de clés SSH et de certificats SSL que vous souhaitez gérer.

Fonctionnalités |

Édition Standard |

Édition Premium |

Édition Entreprise |

| Gestion utilisateur/groupe |  |

|

|

| Stockage des mots de passe |  |

|

|

| Règles de gestion des mots de passe |  |

|

|

| Gestion de partage des mots de passe |  |

|

|

| Audit/Notifications d'audit |  |

|

|

| Intégration AD / LDAP |  |

|

|

| Connexion automatique |  |

|

|

| Accès hors connexion |  |

|

|

| Surveillance des changements de mots de passe |  |

|

|

| Backup et restauration d'urgence |  |

|

|

| 2 Factor Authetification - mot de passe unique tranmis par email |  |

|

|

| Rebranding |  |

|

|

| Accès mobile (Android, iOS, Windows) |  |

|

|

| Extensions navigateurs (Chrome, Firefox) |  |

|

|

| Groupe utilisateurs Active Directory / synchronisation OU |  |

|

|

| Aide à la connection automatique (Auto-logon Helper) |  |

|

|

| Notifications et alertes |  |

|

|

| Configuration en masse |  |

|

|

| Réinitialisation à distance des mots de passe * |  |

|

|

| Vérification instantanée pour synchronisation |  |

|

|

| Password access control workflow |  |

|

|

| Enregistrement de sessions privilégiées |  |

|

|

| Rapports pré-définis & personnalisés |  |

|

|

| Gestion API des mots de passe |  |

|

|

| Authentification à double facteur - RSA, Phone Factor - Google Authentification |  |

|

|

| High Availability architecture |  |

|

|

| Synchronisation avec ressources AD |  |

|

|

| LDAP Sync Support |  |

|

|

| Encryption Key Rotation |  |

|

|

| Smart Card Authentication |  |

|

|

| Recherche de comptes privilégiés |  |

|

|

| Système de tickets intégré |  |

|

|

| SNMP, intégration Syslog & Email Templates |  |

|

|

| Alertes temps réel et intégration SIEM |  |

|

|

| Configuration Jump Server |  |

|

|

| Federated Identity Management |  |

|

|

| 2 Factor Authentification - Radius Based, SmartCard |  |

|

|

| Rapports de conformité pré-établis |  |

|

|

| SQL Server/ Cluster en tant que Back-end Database |  |

|

|

| Privileged Session Shadowing and Termination |  |

|

|

| Custom Password Reset Listener |  |

|

|

| Paramétrage de rapports |  |

|

|

| RESTful APIs pour Integration |  |

|

|

| Export de mots de passe en HTML crypté |  |

|

|

* Traitements manuel, planifié ou selon des règles - pour Windows, Windows Domain, Linux, IBM AIX, IBM AS400, HP UNIX, Solaris, Mac OS, Sun Oracle XSCF, Sun Oracle ALOM, Sun Oracle ILOM, VMWare ESXi, MS SQL server, MySQL Server, Oracle DB Server, Sybase ASE, LDAP Server, HP iLO, HP ProCurve devices and Cisco Devices (IOS, CatOS, PIX), Juniper Netscreen Devices, IIS App pool

Vous n'êtes pas certain sur le choix de l'édition, contactez-nous.

Fonctionnalités de Password Manager Pro

Centralisation des mots de passe

Dans une entreprise, il est important d’avoir une gestion centralisée pour tous les mots de passes des différents services informatiques car ce sont des informations très sensibles et qui nécessitent une protection pour éviter des accès illicites. Pour faciliter son administration, les mots de passe doivent être stockés dans un référentiel centralisé.

Password Manager Pro offre une excellente granularité afin d’apporter une flexibilité aux accès, aux vues, classifiées par groupes fonctionnels n’ayant une visibilité que sur les mots de passes alloués.

Password Manager Pro dispose d’un référentiel centralisé pouvant stocker en toute sécurité des milliers de mots de passe, l’ensemble des informations (noms d'utilisateurs et mots de passe) de vos ressources sont cryptées par un algorithme (AES) et sont conservées en sécurité dans la base de données PostgreSQL de PMP. En vous connectant avec votre compte associé à votre profil, vous pouvez récupérer le mot de passe sur la ressource autorisée et cela depuis l'interface web. Il est possible d’associer facilement un privilège à une ressource pour qu'un groupe d’administrateur puisse la visualiser.

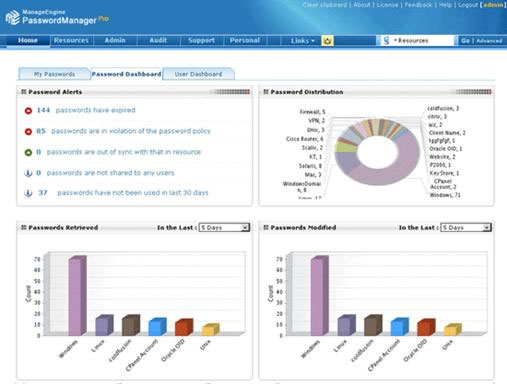

Gestion des mots de passes partagés

Dans la plupart des organisations, on trouve un compte administrateur commun pour tous les administrateurs Windows pour accéder à l'infrastructure. Le principe étant le même pour Unix, Cisco, SQL Server, etc...

Ces mots de passe partagés fournissent des accès illimités aux infrastructures, c’est pour cela que Password Manager Pro fournit une solution robuste pour la gestion de ces problèmes concernant le partage des mots de passe d'administration. Le concept de propriété de mot de passe et le mécanisme de partage garantit que seuls les utilisateurs autorisés peuvent accéder aux mots de passe d'administration.

Gestion des utilisateurs

PMP servant de référentiel pour les mots de passe sensibles, le contrôle des accès doit être le plus fin et le plus sécurisé possible. PMP propose un contrôle des accès basé sur des rôles afin de sécuriser l’accès au produit.

Pour des raisons pratiques, les informations stockées dans PMP devront être partagées entre plusieurs utilisateurs. Par défaut, PMP est livré avec quatre rôles prédéfinis :

- Les administrateurs paramètrent, configurent et gèrent l'application PMP et peuvent effectuer toutes les opérations possibles sur les ressources et les mots de passe. Cependant, ils peuvent afficher uniquement les ressources et les mots de passe qu’ils ont créé et qui ont été partagés avec eux.

- Les administrateurs de mot de passe peuvent effectuer toutes les opérations possibles sur les ressources et les mots de passe. Cependant, ils peuvent afficher uniquement les ressources et les mots de passe qu’ils ont créé et qui ont été partagés avec eux.

- Un administrateur/administrateur de mot de passe peut être défini comme ‘super-administrateur’ par d'autres administrateurs (et non par lui-même). Un super-administrateur aura les droits pour gérer toutes les ressources ajoutées au système.

- Les utilisateurs de mot de passe ne peuvent voir que les mots de passe partagés avec eux par les les administrateurs ou les administrateurs de mot de passe. Ils peuvent éventuellement modifier les mots de passe si les permissions de partage le leur permettent.

- Les auditeurs de mot de passe ont les mêmes privilèges que les utilisateurs de mot de passe et peuvent en plus accéder aux documents et rapports d'audit

Intégration avec Active Directory

La majorité des entreprises s'appuient généralement sur un annuaire tel que Windows Active Directory ou LDAP Directory pour la gestion des identités et l'authentification des utilisateurs. Password Manager s’intègre avec ce type d’annuaire afin d’offrir une authentification unique pour accéder à l’application PMP.

Les administrateurs peuvent importer des utilisateurs / groupes d'utilisateurs de l'AD / LDAP dans PMP. Chaque fois que de nouveaux utilisateurs sont ajoutés à AD / LDAP, ils sont automatiquement importées dans PMP. D’autre part, une synchronisation se fera entre la base de PMP et l’Active Directory.

Réinitialisation à distance

Password Manager ne traite pas seulement le stockage des mots de passe, mais également la réinitialisation de ces derniers. Lorsque les mots de passe sont modifiés dans PMP, ils sont immédiatement remis à zéro au niveau de la ressource et vice-versa.

Les mots de passe existants sur les ressources comme Windows ®, Linux, IBM AIX, HP Unix, Solaris, Mac OS, serveur MS SQL, MySQL Server, Oracle DB Server, Sybase ASE, appareils HP ProCurve et équipements Cisco (IOS, Caton, PIX) peuvent être modifiées à distance depuis PMP.

Une réinitialisation à distance peut être effectuée de deux manières différentes :

- Par le déploiement d'agents PMP au niveau des hôtes distants ou sans agent. Cette action peut être automatisée selon la période à définir.

- Des notifications sont envoyées aux destinataires avant et après la réinitialisation automatique.

Autres fonctionnalités

Password Manager Pro - pré-requis techniques

| Hardware | Systèmes d'exploitation | Interface web |

|

Processeur : RAM : Espace disque : |

Windows

Linux

PMP doit fonctionner correctement sur n'importe quelle distribution Linux Note: Password Manager Pro peut également être exécuté sur des VM des systèmes d'exploitation ci-dessus. |

Le client HTML nécessite l'installation de l'un des navigateurs** suivants sur le système :

Bases de données

|

Espace de téléchargements de Password Manager Pro

Ils nous ont fait confiance

- Aperçu

- Les éditions

- Fonctionnalités

- Documentation

- Cotation

- Pré-requis

- Télécharger

Editions Firewall Analyzer

Fonctionnalités |

Édition Premium |

Édition Distribuée |

| Capacité | jusqu'à 60 appareils | jusqu'à 1200 appareils |

| Multi-vendor security devices support | ||

| Off-the-shelf monitoring for virtual firewalls | ||

| Proxy servers, & VPN devices | ||

| Security & bandwidth alerts & reports | ||

| Employee internet activity reports | ||

| Web-application usage reports | ||

| Firewall security audit reports | ||

| Configuration change management | ||

| Firewall rules management | ||

| Firewall connection diagnosis | ||

| Advanced alert management | ||

| AD & RADIUS user authentication | ||

| Scalable architecture | ||

| Monitors multi-geographical locations | ||

| Distributed central-collector architecture | ||

| Site specific reports | ||

| Web-client Rebranding | ||

| Client & user specific views |

Vous n'êtes pas certain sur le choix de l'édition, contactez-nous.

Fonctionnalités Firewall Analyzer

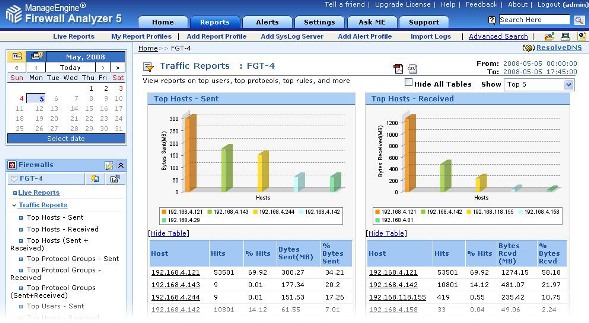

Surveillance du trafic réseau

Firewall Analyzer de Manage Engine fournit aux administrateurs réseau une vision unique pour la surveillance du trafic réseau. Celui-ci se base sur l'analyse des logs reçus par les différents pare-feux de votre réseau. L’ensemble de ces logs sont collectés, archivés et analysés pour obtenir des renseignements sur les hosts et protocoles. Il n’est donc plus nécessaire de déployer des sondes pour collecter des informations sur le trafic. Cette précision des mesures du trafic se fait en temps réel.

Mesure de l’activité des utilisateurs sur Internet

Firewall Analyzer vous aide à contrôler l'utilisation d'Internet en vous fournissant les éléments suivants :

- Sites Internet accessibles par les employés de votre organisation.

- Les protocoles les plus utilisés par vos utilisateurs.

- Gestion des règles de pare-feu utilisées pour ces accès utilisateurs.

- Notification quand un utilisateur accède à des sites interdits comme les sites de streaming ou les sites de chat.

- Identification des abus et de l'utilisation excessive d'Internet.

- Optimisation de vos politiques concernant les pare-feux.

- Rapport en temps réel sous forme de graphiques sur l’état de la bande passante avec une vision détaillée des flux de trafic entrant et sortant les plus sollicités.

Audit des règles de pare-feux

Firewall Analyzer fournit un état des règles inutilisées sur vos réseaux, mais il offre aussi la possibilité d’optimiser ces règles en fonction de la situation.

Analyse des événements de sécurité

Tous les événements de haute importance relevés sont présentés sur la page principale. Des alertes et des actions seront automatiquement générées pour informer les administrateurs.

Des messages syslogs peuvent être aussi envoyés à FWA.

Alertes et seuils de notification

Firewall Analyzer génère automatiquement des alertes et informe les administrateurs réseau, quand il y a une tentative d’intrusion dans le réseau ou tout trafic anormal. Des profils de seuils peuvent être positionnés sur certains événements imporatants ou anormaux. En cas de dépassement de seuils, des alertes sont émises afin avertir les administrateurs / exploitants par e-mail. Les alertes peuvent être notifiées aussi par SMS et par un programme qui peut être exécuté pour engager d'autres actions (par exemple : générer un Trap SNMP).

Configurations, politiques et règles

Firewall Analyzer étudie la configuration des pare-feux et vous fournit des informations afin d'optimiser les performances de ces derniers.

Une analyse plus approfondie fournit des informations sur la fréquence d'utilisation et la non utilisation des règles. Par la suite en fonction de la politique de sécurité, le responsable prendra la décision de les supprimer ou non.

Autres fonctionnalités:

- Firewall Analyzer prend en charge les pare-feux virtuels

- Rapports sur les pare-feux applicatifs pour les applications accessibles via un pare-feu

- Audit de sécurité et analyse des configurations des pare-feux

- Services de pare-feux managés pour MSSP/MSP

- Rapports sur les logs d'administration des pare-feux pour les audits de sécurité

- Intégration de Firewall Analyzer avec OpManager

Documentation Firewall Analyzer

Consultez nos fichiers PDF pour de plus amples informations sur le produit :

Firewall Analyzer - pré-requis techniques

Hardware

Ci-dessous la configuration minimum pour installer et exploiter Firewall Analyzer :

Processeur : Intel Pentium 1.0 GHz

RAM : 1 GB

Espace disque : 1 GB*

* L'espace disque ainsi que la RAM dépendent du nombre de postes envoyant des logs à Firewal Analyzer, ainsi que du volume de logs par seconde/jour.

Configuration pour Firewal Analyzer 12.0 et OpManager 12.0 :

| Pare-feu | Processeur | RAM | OS Windows | OS Linux | Base de données |

| 500 logs/sec | Intel Xeon Quad Core, 3.5 GHz |

8 GB |

2012 R2 / 2012 / 2008 R2 / 2008/ |

RedHat 4.x et +, Debian 3.0 Suse, Fedora et Mandrake |

MS SQL 2000, 2005, 2008 et 2012 ou OpManager compilé avec PostgreSQL |

| +de500 logs/sec | Intel Xeon Quad Core 3.5 GHz |

16 GB | 2008 R2 64 bit / 2012 R2 | CentOS 64 bit ou n'importe quelle distribution Linux avec glibc >= 2.3 et X librairies installées |

MSSQL 2008 et 2012 ou OpManager compilé avec PostgreSQL |

RAM

| Fréquence de logs | RAM |

| jusqu'à 100 Logs/sec | 1 GB |

| 100-500 Logs/sec | 2 GB |

| 500-1000 Logs/sec | 4 GB |

| + 1000 Logs/sec | 4 GB (64 bit) |

| + 1000 Logs/sec | 8 GB |

Note : la RAM nécessaire par Firewal Analyzer dépend du nombre de firewalls gérés par le produit. Pour plus de 5 firewalls, il est recommandé de disposer d'une RAM supérieure aux valeurs mentionnées ci-dessus.

Espace disque

(Archive+Index+MySQL=Total)

| Fréquence de logs | Pour 1 jour | Pour 1 semaine | Pour 1 mois |

| 50 Logs/sec | 1+0.5+10.5=12GB | 5+3+30=38 GB | 18+7+75=100 GB |

| 100 Logs/sec | 2+1+15=18 GB | 10+5+50=65 GB | 35+15+100=150 GB |

| 300 Logs/sec | 6+3+31=40 GB | 30+15+105=150 GB | 100+45+295=440 GB |

| 500 Logs/sec | 10+5+75=90 GB | 50+25+225=300 GB | 170+70+480=720 GB |

| 1000 Logs/sec | 20+10+150=180 GB | 95+45+500=640 GB | 325+125+950=1.4 TB |

| Fréquence de logs | Pour 3 mois | Pour 6 mois | Pour 1 an |

| 50 Logs/sec | 60+25+125=210 GB | 120+40+160=320 GB | 240+90+300=630 GB |

| 100 Logs/sec | 110+50+240=400 GB | 220+80+320=720 GB | 450+170+580=1.2 TB |

| 300 Logs/sec | 280+120+600=1 TB | 500+200+800=1.5 TB | 900+350+1250=2.5 TB |

| 500 Logs/sec | 470+230+1100=1.8 TB | 900+400+2100=3.4 TB | 1700+700+3600=6 TB |

| 1000 Logs/sec | 920+480+2100=3.5 TB | 1750+750+4200=6 TB | 2850+1250+6400=10.5 TB |

Note: le volume de logs reçus par seconde par Firewall Analyzer concerne l'ensemble des postes configurés.

Pré-requis d'espace disque pour Firewall Analyzer v12.0 :

| Firewall (jusqu'à 500 logs/sec) (pour garder 1 jour d'archive de logs) |

Firewall (plus de 500 logs/sec) |

| 90 GB | Pour chaque tranche de 500 logs/sec supplémentaires au moins 90 GB supplémentaires |

Pré-requis CPU

La machine dédiée doit pouvoir traiter plus de 200 logs par seconde.

Des processeurs dual core sont nécessaires pour traiter plus de 500 logs par seconde.

Des processeurs quadra core sont nécessaires pour traiter plus de 1000 logs par seconde.

Installations séparées

Firewall Analyzer et MySQL database peuvent être installés sur des machines différentes, dans le cas d'un fort taux de logs et d'une CPU de niveau insuffisant.

Pré-requis RAM

Le nombre de firewalls gérés par Firewall Analyzer va nécessiter une augmentation de la RAM selon le tableau ci-dessus. Il est recommandé de mettre en place une capacité de RAM supérieure à ces préconisations en cas de mise en place de 5 firewalls et plus.

Paramètres PostgreSQL d'amélioration de performances (pour Firewall Analyzer version 7.5 Build 7500)

Pour de meilleures performances, nous recommandons de remplacer les paramètres existants dans postgres_ext.conf sous le répertoire \pgsql\data\ de la façon suivante :

| Paramètres | Commentaires |

| port = 33336 | Cette modification nécessite le redémarrage de Firewall Analyzer Application/Service. |

| shared_buffers = 128 MB | La valeur minimum est 128 KB. Cette modification nécessite le redémarrage de Firewall Analyzer Application/Service. |

| work_mem = 12 MB | La valeur minimum est 64 KB. |

| maintenance_work_mem = 100 MB | La valeur minimum est 1 MB. |

| checkpoint_segments = 15 | Logfile minimum segments : 1 et 16 MB chacun |

| checkpoint_timeout = 11 minutes | Valeurs possibles de 30 secondes à 1 heure |

| checkpoint_completion_target = 0.9 | Valeurs possibles entre 0.0 - 1.0 |

| seq_page_cost = 1.0 | Paramètre recommandé non testé selon des volumes précis |

| random_page_cost = 2.0 | Paramètre recommandé non testé selon des volumes précis |

| effective_cache_size = 512MB | |

| synchronous_commit=off |

Paramètres PostgreSQL d'amélioration de performances (pour Firewall Analyzer version 7.4 Build 7400)

| RAM Size | MySQL Parameters For Windows Installation | MySQL Parameters For Linux Installation |

| 512 MB | Default configuration as given in startDB.bat | Default configuration as given in startDB.sh |

| 1 GB | --innodb_buffer_pool_size=300M--key-buffer-size=150M--max_heap_table_size=150M--tmp_table_size=100M--table-cache=512 | --innodb_buffer_pool_size=300M--key-buffer-size=150M--max_heap_table_size=150M--tmp_table_size=100M--table-cache=512 |

| 2 GB | --innodb_buffer_pool_size=900M--key-buffer-size=600M--max_heap_table_size=350M--tmp_table_size=100M--table-cache=512 | --innodb_buffer_pool_size=900M--key-buffer-size=600M--max_heap_table_size=350M--tmp_table_size=100M--table-cache=512 |

| 3 GB | --innodb_buffer_pool_size=900M--key-buffer-size=600M--max_heap_table_size=350M--tmp_table_size=100M--table-cache=512 | --innodb_buffer_pool_size=1400M--key-buffer-size=1000M--max_heap_table_size=350M--tmp_table_size=100M--table-cache=512 |

| 4 GB | --innodb_buffer_pool_size=900M--key-buffer-size=600M--max_heap_table_size=350M--tmp_table_size=100M--table-cache=512 | --innodb_buffer_pool_size=1800M--key-buffer-size=1200M--max_heap_table_size=350M--tmp_table_size=100M--table-cache=512 |

Systèmes d'exploitation

Windows

- Windows 2000 server

- Windows 2003 server

- Windows 2008 server

- Windows 2012 server

- Windows 2000

- Windows XP Professional

- Windows NT

- Windows Vista

- Windows 7

- Windows 8

Linux

- Ubuntu 9.1.10

- Fedora 12

- OpenSuSE 11.2

- CentOS 5.5

- Red Hat RHEL

- Mandrake

- Mandriva

- Debian

VMware

Note: pour version Admin Server uniquement, Firewall Analyzer version 7.4 compilée 7400 ou antérieures

Si Firewall Analyzer Admin Server est installé sur SuSE Linux, effectuer la modification suivante :

- ouvrez le fichier mysql-ds.xml sous <firewall_analyzer_home>/server/default/deploy

- localisez la ligne suivanta et remplacez localhost, par l'adresse IP/DNS où Firewall Analyzer Distributed Edition Admin server est installé

<connection-url?jdbc:mysql: localhost:33336="" firewall="">/connection-url>

Navigateurs

- Internet Explorer 8+

- Firefox: v4 +

- Google Chrome 8+

Bases de données

Livrée avec le produit

- PostgreSQL

Externes

- MS SQL 2000

- MS SQL 2005

- MS SQL 2008

- MS SQL 2012

Espace de téléchargements de Firewall Analyzer

|

|

|

- Aperçu

- Les éditions

- Fonctionnalités

- Documentation

- Cotation

- Pré-requis

- Télécharger

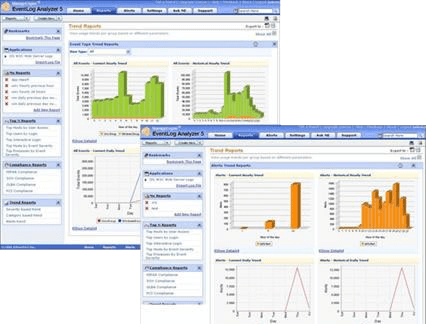

EventLog Analyzer - Logiciel de Gestion des Logs et de la Conformité IT pour SIEM

Qu'est-ce que EventLog Analyzer ?

Qu'est-ce que EventLog Analyzer ?

EventLog Analyzer est un puissant outil de gestion des logs pour la sécurité et la réglementation SOX. C'est une solution logicielle web de centralisation, d’analyse et de corrélation des logs de tous types d’équipements de votre infrastructure métier.

Eventlog Analyzer améliore considérablement la sécurité et augmente la disponibilité des serveurs importants de votre entreprise.

La problématique ?

La problématique ?

La multiplication et la diversité des solutions de sécurité et d’administration ont conduit à l’apparition d’un nouveau problème : la gestion des logs.

La multiplication et la diversité des solutions de sécurité et d’administration ont conduit à l’apparition d’un nouveau problème : la gestion des logs.

L’abondance et la corrélation de ces informations permettent d’optimiser les systèmes d’information et de retrouver les sources des pannes informatiques.

Cependant, ces données indispensables aux administrateurs deviennent de plus en plus nombreuses sans être forcément pertinentes. De ce fait, sans un traitement automatisé efficace, certaines alertes critiques se retrouvent inondées sous la masse de faux positifs.

Avec l’arrivée de nouveaux besoins, dont la mise en conformité avec les réglementations Sarbanes-Oxley et la Loi sur la Sécurité Financière, les responsables informatiques vont être obligés d’optimiser cette gestion. Centraliser l’information pour faciliter l’exploitation

Certains dysfonctionnements ne peuvent pas être analysés en vue d'une solution sans une centralisation des informations contenues dans les logs fournis par les équipements concernés.

Parmi ce flot d’information arrivant des équipements réseau, système et de sécurité, il est nécessaire de ne mettre en avant que les informations à priorité haute.

Pour cela, EventLog Analyzer va aider les administrateurs et les exploitants dans cette tâche de visibilité, d’analyse, de collecte et d’archivage des informations.

Description de l’outil EventLog Analyzer

Description de l’outil EventLog Analyzer

La consolidation des logs permet de récupérer tous les logs d'applications brutes tels que les serveurs web, les proxy, les IDS, les contrôleurs de domaine, Active Directory, le progiciel de gestion intégré, etc... En conformité avec les réglementations SOX, EventLog Analyzer contribue à la certification des entreprises.

EventLog Analyzer génère des alertes, définit des tableaux de bord paramétrables et génère automatiquement des rapports utilisés pour la mise en œuvre des procédures récurrentes du suivi et du contrôle de la politique de sécurité.

Pourquoi utiliser EventLog Analyzer ?

Pourquoi utiliser EventLog Analyzer ?

- Une solution qui se différencie de la concurrence par sa simplicité d'installation, sa facilité de configuration et son utilisation basée sur des modèles déjà prédéfinis.

- La collecte et l'archivage centralisés des événements Syslog, Windows, W3C, issus de vos serveurs, applicatifs et équipements réseaux.

- Le respect des conformités légales et réglementaires : SOX, PCI DSS, ISO 27001 et HIPAA.

- l'identification rapide des problèmes relevés grâce aux alertes en temps réel.

- L'affichage de rapports sur les informations importantes de sécurité de votre réseau.

- Les performances et l'analyse d'événements évolutive jusqu’à plus de 6 millions d’événements par heure.

{unitegallery eventloganalyzer}

« Ce que je préfère dans cette application, c'est la bonne organisation du GUI et les rapports automatisés. C’est une aide précieuse pour les ingénieurs réseau qui peuvent voir tous les périphériques dans une même interface. »

Joseph Graziano, MCSE CCA VCP, Citadel

Editions EventLog Analyzer

Premium |

Distribuée |

|

|

Vous n'êtes pas certain sur le choix de l'édition, contactez-nous.

Fonctionnalités de EventLog Analyzer

Les fonctions clés de EventLog Analyzer

Les fonctions clés de EventLog Analyzer

EventLog Analyzer présente différentes fonctionnalités qui seront très utiles aux administrateurs réseau :

- Facilité d’installation et prise en compte des connecteurs en quelques minutes

- Centralisation des événements avec un suivi en temps réel

- Gestion, surveillance et analyse du réseau et des systèmes

- Gestion de la sécurité, des accès et des vulnérabilités

- Surveillance de l'intégrité des fichiers (FIM - File Integrity Monitoring)

- Analyse des logs Windows

- Analyse des logs applicatifs (Web, FTP, SQL,)

- Gestion des Syslogs

- Archivage des Syslogs

- Gestion des journaux d'évènements Windows

- Rapports sur les journaux d'évènements Windows

- Collecte des Syslogs et journaux d'évènements Windows

- Surveillance des logs d'Active Directory

- Gestion et classification par groupe de machines

- Utilisation des règles de gestion de journaux d’événements

- Fonctions avancées de filtrage d’événements

- Un éventail complet de rapports prédéfinis

- Création de profils de rapports personnalisables

- Rapports de conformité pour répondre aux normes GLBA, HIPAA, PCI et SOX

- Historique et rapport de tendances

- Planification des rapports et distribution automatique par e-mail

- Prise en charge et personnalisation de plusieurs périphériques

- Moteur d'analyse hautes performances

- Surveillance d'utilisateurs privilégiés

- Recueil de données d'événements distribuées sur un réseau WAN dans une base de données centrale

- Notification en temps réel par e-mail et par SMS en cas de violation d’un critère spécifique

EventLog Analyzer : une aide pour votre organisation

EventLog Analyzer : une aide pour votre organisation

EventLog Analyzer vous apporte :

- Un système d'information et de sécurité réseau (détection d’intrusions et des brèches de sécurité).

- La Conformité légale et réglementaire.

- La Surveillance de la santé du système (surveillance proactive de vos serveurs).

- L'investigation légale (une référence en cas de litige).

- Un gain de temps dans l'exploitation grâce à la centralisation des informations et aux outils de recherche et d'analyse.

Documentation EventLog Analyzer

Consultez nos fichiers PDF pour de plus amples informations sur le produit :

Eventlog Analyzer - pré-requis techniques

Vous trouverez ici la configuration minimum pour la mise en place d'Eventlog Analyzer.

Hardware

Installation 32-bit

- 1 GHz, 32-bit (x86) processeur Pentium Dual Core ou équivalent

- 2 GB RAM*

- 5 GB espace disque pour le produit

Installation 64-bit

- 2.80 GHz, 64-bit (x64) processeur Xeon LV ou équivalent

- 2 GB RAM*

- 5 GB espace disque pour le produit

* Le tableau ci-dessous indique nos recommandations en matière d'espace disque et de RAM. Ces valeurs dépendent du volume d'hôtes envoyant des informations, du volume de logs à traiter par seconde/par jour par Eventlog Analyzer. Ces valeurs sont établies pour 100 hôtes et une moyenne de taille de log de 350 bytes.

| Fréquence de logs ou Volume | RAM | Espace disque mensuel de stockage des logs |

| 100/sec or 4 GB/jour | 2 GB | 85 GB |

| 500/sec or 20 GB/jour | 4 GB | 400 GB |

| 1000/sec or 40 GB/jour | 8 GB | 800 GB |

Eventlog Analyzer est optimisé pour des résolutions d'écran 1024x768 et supérieures.

Paramètres d'amélioration des performances de MySQL

Pour optimiser les performances, vous pouvez remplacer les paramètres MySQL existants en startDB.bat/sh, en répertoire \bin, par les paramètres suivants en fonction de la RAM des serveurs d'EventLog Analyzer.

| RAM | Paramètres MySQL à modifier |

| 2 GB | " --innodb_buffer_pool_size= 1200M " |

| 3 GB | " --innodb_buffer_pool_size= 1500M " |

| 4 GB |

" --innodb_buffer_pool_size= 1500M " |

Systèmes d'exploitation

- Windows™ 8, Windows™ 7, Vista, 2000, XP, & NT et Windows™ Server 2000/2003/2008/2008 R2/2012

- Linux - RedHat 8.0/9.0, Mandrake/Mandriva, SuSE, Fedora, CentOS

- doit être capable de supporter l'environnement VMware

Navigateurs

- Internet Explorer 8 +

- Firefox 4 +

- Chrome 8 +

| " --innodb_buffer_pool_size= 1200M " |

Espace de téléchargements de Eventlog Analyzer

|

|

Derniers blogs

- AD360 remporte la médaille d'argent au 2023 ‘ASTORS’ Homeland Security Awards Program

- Le Patch Tuesday d'avril 2024 propose des correctifs pour 149 vulnérabilités, mais pas de zero day.

- La supervision de l'expérience numérique dans Application Manager

- Mars 2024 Le Patch Tuesday propose des correctifs pour 60 vulnérabilités, mais pas de zero day

Dernières mises à jour

- Endpoint Central MSP - 11.2.2325.23 to 11.3.2400.15 - Jan,fev,mars

- Endpoint Central 11.2.2325.23 to 11.3.2400.15 - jan,fev,mars

- Password Manager Pro : Nouvelle version 12420

- EventLog Analyzer : nouvelle version 12430

- PAM360 : Nouvelle version 6540

- ADSelfService Plus : Nouvelle version 6404

- M365 Security Plus : Notes de mise à jour pour la version 4608

- M365 Manager Plus : Nouvelle version 4608